����ޡ�Ҫ�䡰�����á������ر���թԭ��һֱ���ݻ�

����ϯ��ȫ���WannaCry���������Ѿ���ɢ��100������Һ͵���������ҽԺ�������������������Ŷ���һ��������ܵ��˹�������������������ķ�ʽ���д������Ǵ˴ι����¼����ģ��������Ҫԭ��ֹ��15�ţ��Ѿ��н�4����Ԫ�����֧������ȫ���ж��û���ģ������������Ƿdz�С��һ��֧����������Ѷ������ʵ���Ҽ�ʱ��Ӧ�˴ι����¼����Ѽ������Ϣ�������ж�WannaCry�����ڱ���֮ǰ�Ѿ������ڻ������У����Ҳ���Ŀǰ��Ȼ�ڽ��б��֡��ڼ�ص��������У��������ƺڿ͵Ŀ���·�����е����������Ѿ���Ϊ��WannaSister.exe�����ӡ����(WannaCry)����ɡ�������(WannaSister)����

����Ѷ��ȫ������ʵ����96Сʱ�����������ͼ��

�����ر�˵����

�������ò����ϴ˴�WannaCry��������Ӱ��ϯ��ȫ�����ڱ�˲����������ʵ���ƻ��Ի���������ǵ��о������ϣ��������������˽Ⲣ��ԣ�����ϣ�����Ŵ�Ϳֻš��˴�������Ϊ������������������ַ�û�������仯��ֻ���������©����ϡ�������������Ѿ��ҵ�����Ч�ķ���������������һ��ʼ�����������ڼ������û�ֻҪ������ȷ�ķ����Ϳ��Ա��⣬������Ѳ���̫���ţ���ע��Ѷ��ȫ����ʵ���Һ���Ѷ���Թܼҵ��о��ͷ���������Ҳ������ҵ����Ӧ�ԡ�����Ҳ������ٲ����ݱ䡣

����WannaCry��������ʱ����

����������ʽ

��������Ŀǰ�������յ���Ϣ��������12�մ��ģ����֮ǰ�����п��ܾ��Ѿ�ͨ�������ķ�ʽ�������н��д�������һ������������������վ�Ͽ������ص�һ��������html�ļ���html��ȥ����һ��ǰΪtask��exe�ļ����������Ϣ���������ļ����п�����12�ű�����WannaCry�����������Ž��ܹ�ϵ��

����������Ѷ������ʵ������в�鱨���ݿ��в�ѯ��֪�����ļ���һ�γ��ֵ�ʱ����2017��5��9�š�WannaCry�Ĵ�����ʽ������ܿ�����ͨ�������ķ�ʽ���д�����12�ű�����ԭ��������Ϊ�ڿ����˴����������⣬��ѡ��й¶��MS17-010©�����������δ��ģ�ı�����������������ɱ����������ʱ���ڿ�Ҳһ�����һʱ�����á�

�����Կ��ֶ�

������������ʽ��ǹ�����ںڿ�Ҳ���ڵ��Ͽ�ʼ�¹�������Ѷ������ʵ�����ѻ�ȡ���������ҵ�һ����ΪWannaSister�����������������Ӧ���Dz������߳������£������ӱ�ɱ��������ɱ�ĶԿ��ֶΡ�

�����������״γ�����13�ţ���˵���ԴӲ�������������Ҳ�ڳ������£�������취�ô�Ҵӡ�WannaCry��ޡ����µ���WannaSister�����á�����Ŀǰ���յ���Ϣ����12�Ų��������Ժ�����������������4�ַ�ʽ���Կ���ȫ�����IJ�ɱ����Ҳ�ٴ�ӡ֤��WannaCry����һֱ�ݻ���

�����ӿ�

�����ڷ����Ĺ����У����Ƿ����Ѿ���������ԭ�в����Ļ����Ͻ����˼ӿǵĴ������Դ����Կ���̬����IJ�ɱ��������������������12�ŵİ�ҹ11�����ң��ɼ�����������12�Ų���������ĵ��죬���Ѿ���ʼ���ֽ�����ɱ�Կ�����ͼΪ�ǵ���Ϣ��

����ͨ���ӿǺ�����Ա��ֱ�ӿ�����Ч���ַ�����Ϣ�����ַ�ʽ���ԶԿ�ɱ��������̬�ַ�����ɱ��

����ͨ��ʹ�÷�������OD�ѿǺͿ��Կ���WannaCry�Ĺؼ��ַ���������c.wnry���ܺ���ļ���wncry@2ol7����ѹ���������룬�����ߵ�3�����رҵ�ַ�ȡ�

�����������߲���ֻʹ����һ��ӿǹ��߶Բ������м��ܣ������������У�Ҳ��������ʹ���˰�ȫ��ҵ���ϵ�ǿ��VMP���м��ܣ������ּ��ܷ�ʽ��ʹ�����ܹ��������������Է�����

��������ͨ����֤ʹ��VMP���ܹ������������ַdz����ɱ����������ʶ��

����αװ

�������ռ����������У���һ�������ڴ����м��������������ַ�����Ϣ�����ַ�����Ϣ������������ͼƬ���ӣ����Ұ�WannaCry�������ܺ������Լ�����Դ�ļ��¡����������Ի�������������Ա�����ͬʱҲ���Զ��ɱ���IJ�ɱ����ͼչʾ���ļ��е�����ͼƬ����

���������Ǵ�ͼƬ����ʱ�����Կ���һ��������ͼƬ�����û������û�����û��ʲô�������鷢����

������ʵ���ϲ����Ѿ���ʼ���У���ͨ���������ܽ���notepad����һ�������Լ��Ķ�����Ϊ��

������������Դ�ļ���������Դ�ļ�д�뵽notepad�����У������ͽ������ܽ��������˶�����롣

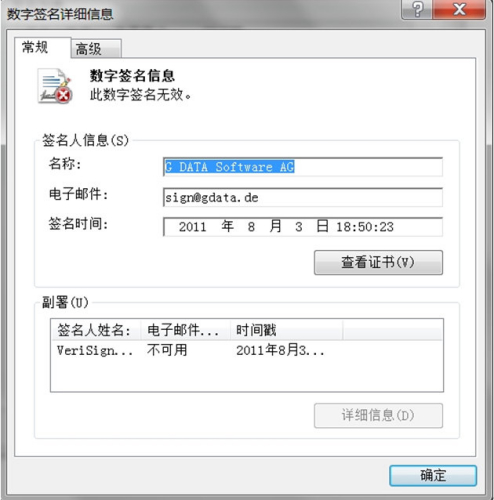

����α��ǩ��

�����ڷ���14�ŵ������У����Ƿ��ֲ������߿�ʼ�Բ����ļ�������ǩ��֤�飬��ǩ��֤��ĵķ�ʽ���ӱ�ɱ�������IJ�ɱ������ǩ��֤�鲢������Ч�ģ���Ҳ�ܹ�������������֤��Ҳ������ʱ���⣬��û���������á�

�������Ƿ��ֲ������߶�ͬһ�����ļ������˶��ǩ���������ƹ�ɱ���ķ���������Ѷ������ʵ���һ�ȡ���鱨���У����ǿ��Է�������ǩ��ʱ������9���ӣ���������������Ҳֻ��1���ַ���

����������

�������������ڸ��µ������У�Ҳ�����˷������ַ���

����1 ͨ����Ϊ����SEH�쳣���ı�����ִ������

����2 ע�ᴰ��Class�ṹ�壬������ִ�����������ں����ص��С�

�����ܽ�

����������������������ַ�û�������仯��ֻ���������©����ϡ�������������Ѿ��ҵ�����Ч�ķ���������������һ��ʼ�����������ڼ������û�ֻҪ������ȷ�ķ����Ϳ��Ա��⣬������Ѳ���̫���ţ���ע��Ѷ������ʵ���Һ���Ѷ���Թܼҵ��о��ͷ���������Ҳ������ҵ����Ӧ�ԡ�����Ҳ������ٲ����ݱ䡣��Ѷ������ʵ���һ����й�ע��̬�Ľ�չ�������Դ������ô�־�ս����������������������������ơ�